Web应用防火墙是否支持拦截WebLogic系统ForeignOpaqueReference漏洞

Web应用防火墙是否支持拦截WebLogic系统ForeignOpaqueReference漏洞

Oracle WebLogic Server远程代码执行漏洞 CVE-2020-14750 已亲自复现_cve-2020-14750漏洞复现

漏洞名称 漏洞描述 Oracle Fusion Middleware的Oracle WebLogic Server产品中的漏洞(组件:控制台),允许未经身份验证的攻击者通过HTTP访问网络,从而导致Oracle WebLogic Server被接管。 影响版本 Oracle WebLogic Server 10.3.6.0.0 Oracle WebLogi...

WebLogic EJBTaglibDescriptor XXE漏洞(CVE-2019-2888)

一、漏洞概述EJBTaglibDescriptor 在反序列化的同时会进行XML解析,通过重写EJBTaglibDescriptor中的writeExternal函数生成恶意的序列化数据。二、影响版本WebLogic 10.3.6三、环境搭建系统环境:Ubuntu 16.04 (192.168.242.129)攻击机:Kali (192.168.242.128)监听机:win10 (192.16....

WebLogic Server 远程代码执行漏洞(CVE-2021-2109)

声明本篇文章仅用于漏洞复现和技术研究,切勿将文中涉及攻击手法用于非授权下的渗透攻击行为,出现任何后果与本作者无关,切记!!!一、漏洞概述WebLogic是美国Oracle公司出品的一个application server,确切的说是一个基于JAVAEE架构的中间件,WebLogic是用于开发、集成、部署和管理大型分布式Web应用、网络应用和数据库应用的Java应用服务器。将Java的动态功能和J....

WebLogic Server 远程代码执行漏洞(CVE-2023-21839/CNVD-2023-04389)

声明本篇文章仅用于漏洞复现和技术研究,切勿将文中涉及攻击手法用于非授权下的渗透行为,出现任何后果与本文章作者无关,切记!!!一、漏洞概述WebLogic存在远程代码执行漏洞(CVE-2023-21839 /CNVD-2023-04389),由于WebLogic IIOP/T3协议存在缺陷,当IIOP/T3协议开启时,允许未经身份验证的攻击者通过IIOP/T3协议网络访问攻击存在安全风险的WebL....

跨语言的艺术:Weblogic 序列化漏洞和 IIOP 协议

0x01 探索总结Weblogic序列化漏洞主要依赖于T3和IIOP协议,在通信交互方面存在诸多问题,如跨语言、网络传输等,给漏洞检测和利用带来诸多不便。在WhiteHat Labs的理念中,漏洞检测和利用是一项创造性的工作,应该以最简洁高效的方式实现,以保证漏洞的跨平台性和实用性。因此,我们实现了跨语言的IIOP协议通信方案来解决序列化漏洞问题。在Goby的CVE-2023-21839漏洞中,....

Weblogic IIOP协议反序列化(CVE-2020-2551)漏洞复现

01 漏洞描述 WebLogic是Oracle推出的application server,是Web应用系统必不可少的组件,其具有支持EJB、JSP、JMS、XML等多种语言、可扩展性强、快速开发等多种特性。大多数未及时更新的Weblogic组件存在严重的漏洞,导致其成为攻击者攻击的重点目标。 2020年1月15日,Oracle发布了一系列的安全补丁,其中Oracle WebLogic Ser...

Weblogic XMLDecoder 远程代码执行漏洞 CVE-2017-10271 漏洞复现

01 漏洞描述WebLogic是Oracle推出的application server,是Web应用系统必不可少的组件,其具有支持EJB、JSP、JMS、XML等多种语言、可扩展性强、快速开发等多种特性。大多数未及时更新的Weblogic组件存在严重的漏洞,导致其成为攻击者攻击的重点目标。Weblogic的WLS Security组件对外提供webservice服务,其中使用了XMLDecode....

Weblogic ssrf漏洞复现---从0到1

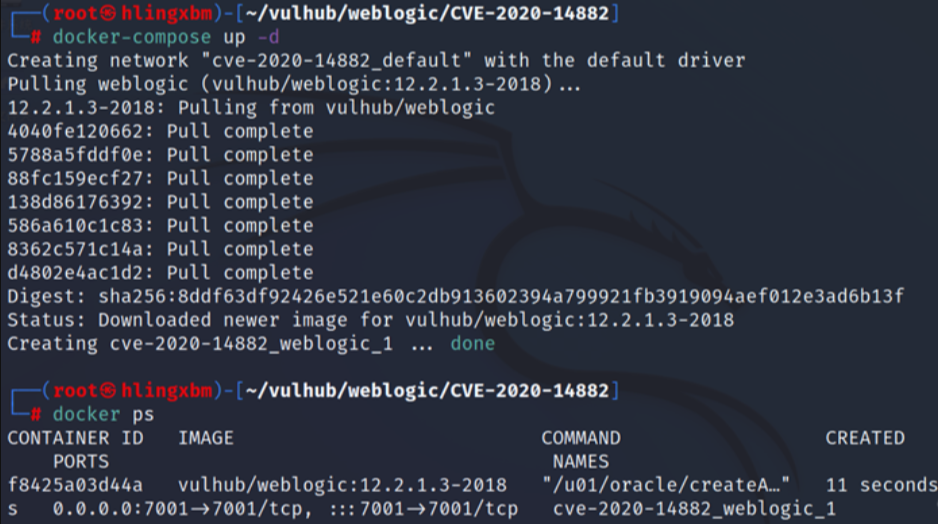

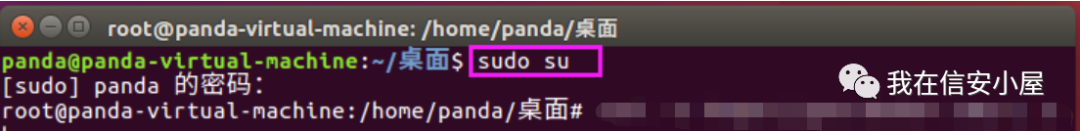

0x01 Docker+vulhub环境搭建:一、利用Ubuntu16.04,安装docker,要以root身份执行:sudo su #切换到root用户,输入密码即可sudo apt install docker.io #安装docker安装完成过后输入命令查看版本docker --version2、安装python-pip:sudo apt-get install python-pip...

干货 | 最全最详细的Weblogic漏洞总结(建议收藏)

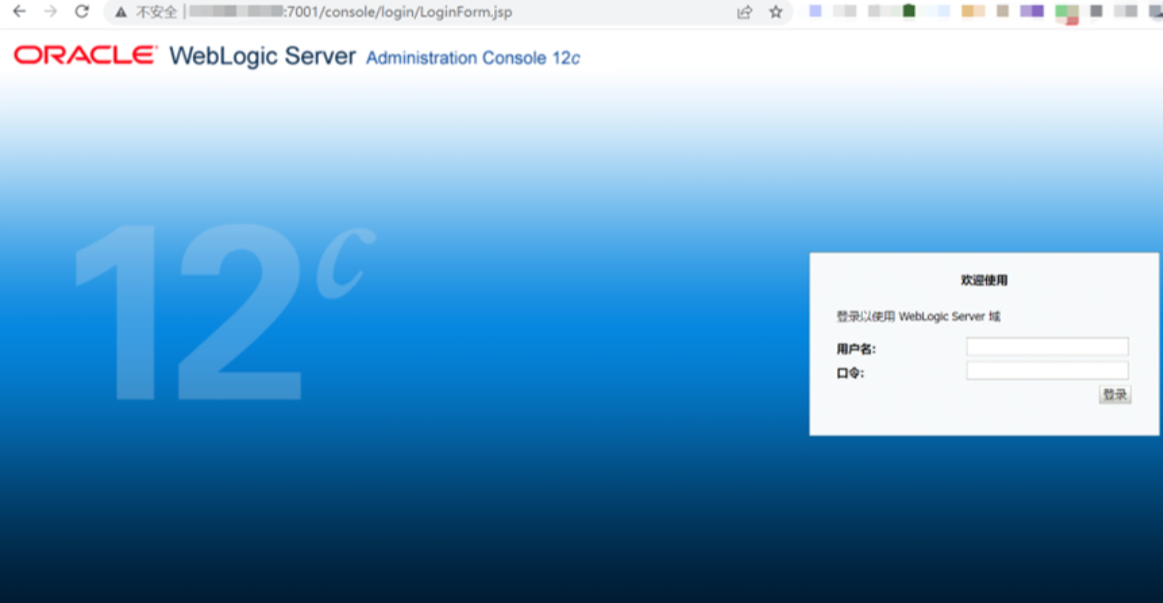

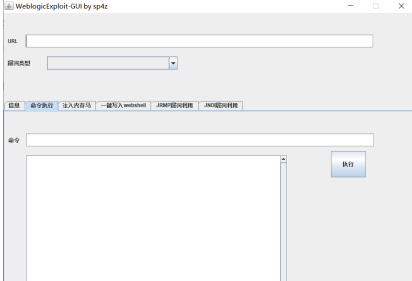

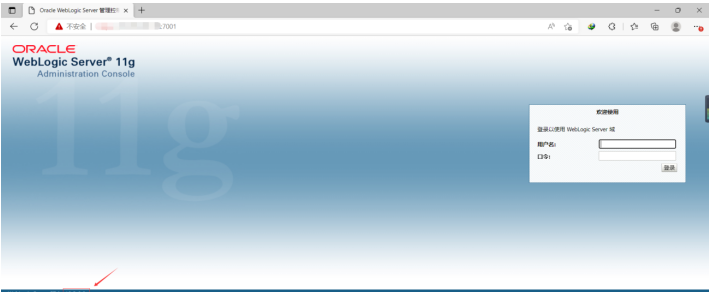

Weblogic弱口令漏洞漏洞描述http://your-ip:7001/console 即可进入后台,由于管理员的疏忽,有可能会设置一些弱口令,攻击者可以通过常见的口令猜解进入后台,再通过后台getshell。影响范围全版本复现环境Vulhub中的weak_password环境复现步骤1、启动环境之后,访问后台地址http://your-ip:7001/console2、常见的弱口令组合sys....

本页面内关键词为智能算法引擎基于机器学习所生成,如有任何问题,可在页面下方点击"联系我们"与我们沟通。

Weblogic更多漏洞相关

Weblogic您可能感兴趣

- Weblogic项目

- Weblogic复现

- Weblogic Server

- Weblogic远程代码执行

- Weblogic Oracle

- Weblogic配置

- Weblogic日志

- Weblogic目录

- Weblogic连接池

- Weblogic cve-2023-21839

- Weblogic报错

- Weblogic部署

- Weblogic安装

- Weblogic Linux

- Weblogic服务器

- Weblogic集群

- Weblogic管理

- Weblogic java

- Weblogic案例

- Weblogic数据源

- Weblogic控制台

- Weblogic 12c

- Weblogic WLS_Oracle

- Weblogic服务

- Weblogic应用

- Weblogic eclipse

- Weblogic启动

- Weblogic密码

- Weblogic设置

- Weblogic分析

中间件

为企业提供高效、稳定、易扩展的中间件产品。

+关注